随着網絡與信息技術的不斷發展,網絡安全建設也面臨新的變化與挑戰,網絡攻擊手段層出不窮。本次,龍田百科将分(fēn)爲上、下(xià)兩期,來介紹當前社會常見的網絡攻擊手段,以及防禦建議。下(xià)期主要從零日攻擊、暴力破解、零信任展開(kāi)讨論。

零日漏洞通常是指還沒有補丁的安全漏洞,零日攻擊則是指利用零日漏洞對系統或軟件應用發動的網絡攻擊。由于零日漏洞的嚴重級别通常較高,所以零日攻擊往往也具有很大(dà)的破壞性。目前,任何安全産品或解決方案都不能完全防禦住零日攻擊。但是,通過建設完善的防禦體(tǐ)系,提升人員(yuán)的防範意識,可以有效減少被零日攻擊的機率,降低零日攻擊造成的損失。

零日漏洞也稱爲零時差漏洞,通常是指還沒有補丁的安全漏洞。

零日漏洞中(zhōng)的“零日”得名于漏洞被公開(kāi)後,補丁未出現的天數。漏洞被公開(kāi)當天,一(yī)般來講都不會及時推出補丁,所以稱爲零日漏洞;如果N日後仍然沒有補丁,則稱爲N日漏洞。換個角度講,“零日”也可以理解爲針對此漏洞的攻擊出現在哪天,漏洞公開(kāi)當天即利用此漏洞的攻擊稱爲零日攻擊,以此類推。

現在,零日被理解爲“軟件供應商(shāng)和公衆未知(zhī)”,但是“黑客或暗網上的交易者已知(zhī)”。

理想狀态下(xià),當某人檢測到軟件中(zhōng)包含潛在安全問題時,該人會通知(zhī)軟件供應商(shāng)或公布給大(dà)衆,軟件供應商(shāng)會着手修複漏洞、研發相應補丁。此時,即使黑客知(zhī)曉了該漏洞,也需要一(yī)些時間來開(kāi)發惡意程序。網絡管理者可以在這段時間裏針對零日漏洞進行緊急規避操作,例如關閉部分(fēn)服務,等待補丁發布後再恢複相關業務。

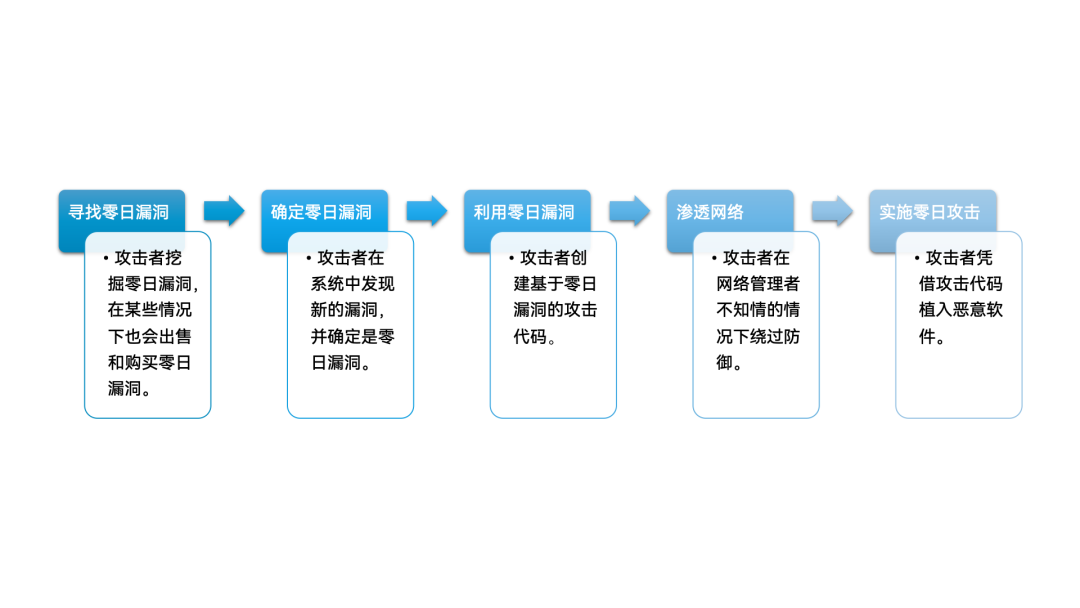

然而事實是殘酷的,因爲黑客很可能是第一(yī)個發現零日漏洞的人。黑客一(yī)般會使用自動化測試工(gōng)具和逆向工(gōng)程技術來尋找漏洞,憑借挖掘到的零日漏洞,可以輕松越過嚴密的網絡防護措施,滲透入網絡,最終實施零日攻擊。簡言之,零日攻擊就是利用零日漏洞對系統或軟件應用發動的網絡攻擊。

零日漏洞轉化爲零日攻擊的過程

常見的零日攻擊類型如下(xià):

-

賬号接管(ATO)攻擊

TO攻擊是指攻擊者利用惡意軟件對受害者的系統進行未經授權的控制,并通過受害者的系統進行一(yī)系列惡意操作,例如在系統中(zhōng)安裝其他惡意軟件,發送釣魚消息/郵件給受害者的聯系人,盜取受害者賬戶中(zhōng)的資(zī)金等。

-

水坑攻擊

水坑攻擊的名稱來源于自然界,捕食者會在水坑附近等待前來飲水的獵物(wù)并對其發動進攻,借此提高捕食的成功率。

網絡世界中(zhōng)的攻擊者也會提前分(fēn)析目标群體(tǐ)經常訪問的網站,然後在這組網站上植入惡意程序。當目标群體(tǐ)的成員(yuán)訪問這些網站時,會有很大(dà)概率被惡意程序感染,進而傳播并感染其他成員(yuán)。

-

零日星期三

Microsoft通常在每月第二個星期二發布系統更新補丁,所以有了非正式術語“星期二補丁日”。如果出現重大(dà)威脅的漏洞時(如零日漏洞),Microsoft也會發布緊急補丁,不會等到補丁日。黑客會選在補丁日的第二天進行新的攻擊,以獲取最長的攻擊時間窗,所以此類攻擊稱爲“零日星期三”。

當前,“星期二補丁日”已經泛指Microsoft、Adobe或其他軟件供應商(shāng)定期發布補丁的時間。黑客會利用兩次補丁發布之間的這段時間開(kāi)展攻擊活動,因爲軟件供應商(shāng)不會針對所有漏洞頻(pín)繁發布緊急補丁,所以黑客将擁有足夠的時間進行破壞。

由于零日漏洞的嚴重級别通常較高,所以零日攻擊往往也具有很大(dà)的破壞性。研究表明,基于零日漏洞的惡意軟件占比達到30%,形式包括病毒、蠕蟲、木馬等。零日攻擊普遍被設計爲可以快速傳播的形式,以便感染盡可能多的主機和系統。

零日攻擊也由被動式、傳播緩慢(màn)的文件和宏病毒方式,演化爲更主動、自我(wǒ)傳播的電子郵件蠕蟲和混合威脅方式,這大(dà)大(dà)縮短了威脅傳播的時間,擴大(dà)了威脅影響的範圍。當零日攻擊發生(shēng)後,軟件供應商(shāng)或安全廠商(shāng)需要幾天甚至幾個月時間才能分(fēn)析出攻擊的相關信息。在這段時間内,黑客可以借此獲得豐厚的利益。

零日攻擊的目标:

-

高價值的目标

例如金融機構、醫療機構、國家機構或軍隊機構等。

-

影響範圍大(dà)的目标

例如,浏覽器軟件、操作系統軟件、常見應用軟件等。

-

Sony Zero-Day Attack

Sony Zero-Day Attack是對索尼影業娛樂發起的零日攻擊。黑客利用一(yī)個零日漏洞滲透索尼的網絡,發布竊取的敏感信息,包括未上映的新電影副本、業務計劃等,給索尼造成重大(dà)損失。

目前,任何安全産品或解決方案都不能完全防禦住零日攻擊。但是,通過建設完善的防禦體(tǐ)系,提升人員(yuán)的防範意識,可以有效減少被零日攻擊的機率,降低零日攻擊造成的損失。

通過以下(xià)措施可以避免被零日攻擊:

-

加強員(yuán)工(gōng)宣傳教育:組織全員(yuán)參加網絡安全培訓,掌握網絡安全基本常識,防止被黑客從内部攻破。

-

加固計算機終端系統:計算機終端通常是網絡中(zhōng)最薄弱的環節,對終端系統進行安全加固是有效減少零日攻擊的方法。

-

實施更新軟件:實時更新常用軟件,如浏覽器、防病毒軟件和辦公軟件等。

-

及時修補漏洞:定期對網絡中(zhōng)的設備進行漏洞掃描,及時修補存在的漏洞,降低被攻擊的風險。

-

加強網絡安全設施建設:在網絡中(zhōng)部署必要的安全設備和軟件(如大(dà)數據安全分(fēn)析系統、漏掃設備、防病毒軟件、NGFW等),可以降低零日攻擊的影響範圍和嚴重程度。

-

加強權限認證與審核:通過部署“零信任”安全方案,加強對用護操作的授權和用戶身份的審核。

-

建立應急響應方案:無論采取何種安全措施,都不能完全排除零日攻擊的威脅。應急響應方案可以幫助企業快速阻止攻擊,将損失減少到最小(xiǎo)。

注:本文素材來自華爲,版權歸作者所有